خدمات امنیت شبکه

مجموعه ای از تجهیزات و خدمات امنیت شبکه و اطلاعات وجود دارد که شما می توانید از آن ها برای محافظت از اطلاعات و داده های موجود در شبکه و سرورهای خود استفاده کنید.

خدمات امنیت شبکه ، طیف وسیعی از حوزه های فناوری اطلاعات، از جمله امنیت زیرساخت شبکه، ممیزی و تست نفوذ را پوشش می دهد و از ابزارهایی مانند احراز هویت و مجوزها برای محدود کردن دسترسی کاربران غیرمجاز به اطلاعات خصوصی کسب و کار استفاده می کند.

خدمات امنیت شبکه به شما کمک می کند از آسیب های مربوط به سرقت، تغییر و دستکاری یا از دست دادن اطلاعات جلوگیری کنید. وجود تجهیزات و خدمات امنیت شبکه و اطلاعات، سازمان ها را قادر می سازد تا از اطلاعات خود محافظت کنند. این تجهیزات، پوششی برای رمزنگاری، محاسبات سرورها ، دیتا سنتر ها و همچنین زیرساخت ها و شبکه های حاوی اطلاعات خصوصی، مالی و شرکتی ارائه می دهند.

سازمان ها، خدمات امنیت شبکه را به دلایل مختلف پیاده سازی می کنند، اما اهداف اصلی معمولاً اطمینان از محرمانه بودن، یکپارچگی و در دسترس بودن داده های شرکت است. و هدف اصلی ارائه خدمات امنیت شبکه نیزهمین موضوع است.

در حقیقت، به کارگیری تجهیزات و خدمات امنیت شبکه و اطلاعات برای کلیه مشاغل با هر اندازه ای، حیاتی است. تهدیدات سایبری به طور مداوم در حال توسعه هستند و مجرمان سایبری همیشه به دنبال راه های جدیدی برای نفوذ به شبکه ها هستند. در سال 2017، سازمان ها 1579 نقض داده را به طور عمومی فاش کردند که 44.7 درصد بیشتر از سال 2016 بود.

علاوه بر چندین رویداد امنیتی سایبری با مشخصات گسترده، مجرمان سایبری به طور فزاینده به مشاغل کوچک و متوسط نیز حمله می کنند. با وجود این، 77 درصد از متخصصان فناوری اطلاعات پاسخ دهنده در یک نظرسنجی اعلام کردند که سازمان های آن ها تجهیزات و خدمات امنیت شبکه و اطلاعات مشخصی را جهت پاسخگویی به حوادث سایبری در نظر ندارند.

در محیط کسب و کار امروزی، سازمان ها در هر نوع و اندازه ای که باشند، باید از خدمات امنیت شبکه برای محافظت از سرورهای خود انجام دهند و برنامه هایی برای نحوه واکنش در صورت وقوع حوادث در نظر بگیرند. در این بین، انتخاب تجهیزات امنیتی مناسب و خدمات امنیت شبکه استاندارد در شبکه تجاری، بخش مهمی از این فرآیند است.

خدمات امنیت شبکه

اگرچه هر دو استراتژی امنیتی یعنی امنیت سایبری و امنیت اطلاعات، اهداف و حوزه های مختلفی را با همپوشانی هایی پوشش می دهند، اما امنیت اطلاعات دسته وسیع تری از حفاظت هاست که شامل تجهیزات و خدمات امنیت شبکه و اطلاعات است. این بخش مربوط به تضمین اطلاعات است که از امکانات آن برای محافظت از اطلاعات در برابر تهدیدات غیر شخصی، مانند خرابی سرور یا بلایای طبیعی استفاده می شود.

در مقایسه، امنیت سایبری فقط تهدیدات مبتنی بر اینترنت و داده های دیجیتال را پوشش می دهد. همچنین امنیت سایبری، داده های خام و طبقه بندی نشده را نیز پوشش می دهد، در حالی که امنیت اطلاعات این کار را نمی کند.

خط مشی های امنیت اطلاعات از سه گانه سیا که شامل سه اصل اساسی محرمانه بودن، یکپارچگی و در دسترس بودن (سیا) می باشد، تشکیل شده است. این موارد با هم به عنوان اصول پایه ای در تجهیزات و خدمات امنیت شبکه و اطلاعات عمل می کنند. محرمانه بودن به این معنی است که اطلاعات باید فقط برای اشخاص مجاز در دسترس باشد.

یکپارچگی اطلاعات نیز به مفهوم این است که اطلاعات، ثابت، قابل اعتماد و دقیق باقی بماند و در نهایت، دسترس بودن اطلاعات به گونه ای است که اطلاعات در دسترس اشخاص مجاز باشد، حتی در هنگام خرابی و اختلال اطلاعات. در حالت ایده آل، تجهیزات و راهکارهای امنیت شبکه و اطلاعات باید به طور یکپارچه هر سه اصل سه گانه سیا را داشته باشد. در حقیقت، این سه اصل با هم باید سازمان ها را در حین ارزیابی فناوری ها و سناریوهای جدید راهنمایی کنند.

اهمیت استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات

نقض امنیت سایبری می تواند برای هر سازمانی، چه از نظر مالی و چه از نظر اعتبار، پرهزینه و مضر باشد. تحقیقات اخیر گزارش داده است که به طور متوسط، 43 درصد از سازمان ها نقض داده های مربوط به اطلاعات حساس مشتری یا کسب و کار را تجربه کرده اند. بنابراین، شرکت ها باید مطمئن باشند که از امنیت داده قوی برخوردار هستند

سازمان ها می توانند با استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات در برابر حملات سایبری و سایر دسترسی های غیرمجاز و نقض داده ها محافظت شوند. ضعف امنیت داده ها می تواند: 1- منجر به گم شدن یا دزدیده شدن اطلاعات کلیدی شود، 2- تجربه ناخوشایندی برای مشتریان ایجاد کند که می تواند منجر به از دست دادن کسب و کار شود، 3- اگر شرکتی حفاظت کافی از داده های مشتری را اعمال نکند و هکرها ضعف های امنیتی اطلاعات را مورد سوء استفاده قرار دهند، می تواند منجر به از دست رفتن کسب و کار شود.

با به کارگیری تجهیزات و راهکارهای امنیت شبکه و اطلاعات قوی توسط یک شرکت، خطر حملات داخلی و خارجی به سیستم های فناوری اطلاعات کاهش می یابد. این تجهیزات همچنین از داده های حساس محافظت کرده و سیستم ها را در برابر حملات سایبری ایزوله می کنند. همچنین این راهکارها تداوم کسب و کار را تضمین می کنند و با حفظ اطلاعات محرمانه از تهدیدات امنیتی، آرامش خاطر را برای همه ذینفعان فراهم می کنند.

یکپارچه کردن کسب و کار یک شرکت و حفاظت از مشتریان بسیار مهم است و ارزش و اهمیت امنیت اطلاعات در سازمان ها، این امر را در اولویت قرار می دهد. همه سازمان ها به محافظت در برابر حملات سایبری و تهدیدات امنیتی نیاز دارند و بنابراین سرمایه گذاری در بخش تجهیزات و راهکارهای امنیت شبکه و اطلاعات بسیار مهم است. نقض داده ها زمان بر، پرهزینه و برای تجارت مضر است.

از طرفی، ماهیت حملات سایبری بسیار پیشرفته شده است. در ابتدا، رایج ترین هدف، ایمیل ها و پیام هایی از «بانک ها» بود که جزئیات حساب یا داده های شخصی (ID) را درخواست می کردند. اما با پیشرفت محاسبات، حملات سایبری نیز به سمت عملیات در مقیاس بزرگتر حرکت کرده اند، که دیگر محدود به یک فرد نیست، بلکه بیشتر به مشاغل، بازارهای مالی و بخش دولتی محدود می شود.

در این شرایط، مجموعه تجهیزات و راهکارهای امنیت شبکه و اطلاعات قابل اطمینان، خطرات حملات را در سیستم های فناوری اطلاعات کاهش می دهد، کنترل های امنیتی لازم را برای جلوگیری از دسترسی غیرمجاز به داده های حساس اعمال می کند و همچنین از اختلال در خدمات از طریق حملات سایبری مانند انکار سرویس (حملات DoS) و موارد دیگر جلوگیری می کند.

مهم ترین تهدیدات امنیت اطلاعات

شش نگرانی اصلی در زمینه مراقبت از اطلاعات دسترسی، عدم توجه به محرمانه بودن، فیشینگ، باج افزار و بد افزار، حملات آسیب زننده و سهل انگاری شخص ثالث هستند. تاکید بر اهمیت به کار گرفتن تجهیزات و راهکارهای امنیت شبکه و اطلاعات اطلاعات در سازمان ها و اقدام بر اساس آن، کلید مقابله با این تهدیدات است. در ادامه به این موارد اشاره کوتاهی خواهد شد.

1- بدافزارو باج افزار: بدافزار یک عامل عفونی است که به نرم افزار یا قطعات نرم افزاری با کد مخرب حمله می کند و قصد دارد به داده ها یا دستگاه های درون یک سازمان آسیب برساند. باج افزار نیز با به گروگان گرفتن اطلاعات تا زمان گرفتن باج، اطلاعات را آزادسازی نمی کند. استفاده از راهکارهای امنیت شبکه باعث پیشگیری از ورود باج افزار به شبکه و تخریب داده ها میکند .

2- حملات آسیب زننده: هکرها و مجرمان به دنبال آسیب پذیری هایی در شرکت ها هستند که می تواند حملات آنها را تسهیل کند. این آسیب پذیری ها نتیجه سهل انگاری خود شرکت است، یعنی عدم توجه و سرمایه گذاری در تجهیزات و راهکارهای امنیت شبکه و اطلاعات. برخی از عوامل خطر که ممکن است دچار سهل انگاری شوند، تجهیزات قدیمی، شبکه های ناامن، پیکربندی نادرست و حتی عدم آموزش کارکنان است. داشتن یک استراتژی و راهکارهای امنیت شبکه میتواند از بروز این مشکلات نیز جلوگیری کند .

3- فیشینگ: این یک نوع حمله است که از طریق کلاهبرداری الکترونیکی ایجاد شده است. یکی از روش های کلاسیک تر این است که مجرم، ایمیل شخص مورد اعتماد شرکت را جعل می کند و باعث می شود هدف به راحتی روی پیوندهای آلوده کلیک کند. برخی از اهداف پنهان در این عمل سرقت اطلاعات هویتی و بانکی است. به کارگیری تجهیزات و راهکارهای امنیت شبکه و اطلاعات می تواند از اثرگذاری اقدامات فیشینگ جلوگیری کند.

4- دسترسی: برخی از سیستم ها نمی توانند از کار بیفتند و برخی از حملات دقیقاً بر پایداری این سیستم ها تأثیر می گذارد و باعث خرابی هایی می شود که در نتیجه به شهرت شرکت آسیب می رساند یا بدتر از آن بر درآمد آن تأثیر می گذارد. راهکارهای امنیت شبکه باعث پیشگیری از عدم دسترسی سیستمها خواهد شد .

5- عدم محرمانه بودن: برخی از داده ها و اطلاعات باید فقط توسط کارکنان مجاز و بسیار قابل اعتماد محافظت شوند و به آنها دسترسی داشته باشند. هنگامی که این قانون حفاظت، در شرکت ها رعایت نشود، افراد خارج از حلقه های اعتماد می توانند به این داده ها دسترسی پیدا کرده و از آنها سوء استفاده کنند. این موضوع به دلیل عدم استفاده از راهکارهای امنیت شبکه در سازمان می باشد .

6- سهل انگاری شخص ثالث: شرکت ها باید مطمئن باشند که هر فروشنده شخص ثالثی اطلاعات را به صورت ایمن و حساس مدیریت می کند. در صورت نقض اطلاعات توسط فروشنده، شرکت اصلی که مالک رابطه با مصرف کننده است همچنان مسئول تلقی می شود. اهمیت به کارگیری تجهیزات و راهکارهای امنیت شبکه و اطلاعات برای فروشندگان باید در همان سطح از اولویتی باشد که در شرکت اصلی وجود دارد.

انواع تجهیزات امنیت شبکه

انتخاب خدمات امنیت شبکه برای سازمان شما می تواند بخشی چالش برانگیز از فرآیند حسابرسی باشد. ما در اینجا برای کمک به این موضوع، یک مرور کلی از 14 نوع از رایج ترین تجهیزات را آورده ایم.

1. ابزار ضد بدافزار

محصولات ضد بدافزار به عنوان یکی از تجهیزات و راهکارهای امنیت شبکه و اطلاعات به شناسایی، مسدود کردن و حذف نرم افزارهای مخرب که معمولاً بدافزار نامیده می شوند، کمک می کنند. این نرم افزار مخرب شامل ویروس ها، باج افزارها، جاسوس افزارها، کرم ها و تروجان ها می باشد. ابزارهای ضد بدافزار با عملکرد بالا می توانند بدافزارهایی را که قبلاً در سیستم وجود داشته حذف کرده و هرگونه آسیبی که ممکن است ایجاد کنند را علاوه بر اسکن بدافزار برطرف نموده و از نفوذ آنها به شبکه جلوگیری کنند.

تجهیزات و راهکار های امنیت شبکه و اطلاعات در بخش ضد بدافزار به شکل نرم افزاری عرضه می شوند که می تواند روی دستگاه های جداگانه، یک سرور دروازه یا یک دستگاه شبکه اختصاصی نصب شود. همچنین می تواند به صورت محلی یا در فضای ابری میزبانی شود.

این ابزارها ممکن است بدافزار را با مقایسه کد آن با بدافزار شناخته شده، شناسایی کنند. آنها همچنین ممکن است از تشخیص مبتنی بر رفتار استفاده کنند که شامل شناسایی بدافزار بر اساس رفتارها و ویژگی های آن است. بدافزار اگر بخواهد کار غیرمجاز یا غیرعادی انجام دهد، ابزار ضد بدافزار آن را حذف خواهد کرد. برخی از برنامه های ضد بدافزار از sandboxing استفاده می کنند، تکنیکی که در آن سیستم نرم افزار را در یک محیط ایزوله آزمایش می کند تا تعیین کند که آیا معرفی آن به سایر شبکه، بی خطر است یا خیر.

2. سیستم های تشخیص نفوذ و پیشگیری

یکی دیگر از تجهیزات و راهکارهای امنیت شبکه و اطلاعات استفاده از سیستم های تشخیص نفوذ و پیشگیری یا IDS و IPS است که ترافیک شبکه را اسکن می کنند تا حملات را مسدود کنند. آنها از یک دیتابیس امضاهای شناخته شده برای شناسایی بدافزار استفاده می کنند. در حالی که برنامه های ضد بدافزار فایل های فردی، IDS و IPS بسته های شبکه را اسکن می کنند. آنها می توانند بدافزارها، نقض سیاست ها و انواع دیگر حملات را شناسایی کنند. این سیستم ها می تواند به صورت سخت افزار یا نرم افزار باشد.

این بخش از تجهیزات و راهکارهای امنیت شبکه و اطلاعات عملکردهای مختلفی را انجام می دهند. IDS به صورت غیر فعال، شبکه را رصد و تهدیدات بالقوه را شناسایی و طبقه بندی می کند. IPS علاوه بر این وظایف، می تواند از حملات جلوگیری کند. برخی از IPS ها می توانند فایل های مشکوک را در سراسر شبکه ردیابی کنند تا از انتشار آن ها جلوگیری شود.

در برخی از تنظیمات، یک IPS، یک بسته مخرب را قبل از ورود به سیستم شناسایی می کند. در برخی دیگر، یک کپی از بسته را پس از رسیدن به مقصد دریافت می کند. برخی از چالش های مرتبط با استفاده از IPS عبارتند از هزینه نسبتاً بالای آن و پتانسیل مسدود کردن ترافیک قانونی در صورت پیکربندی اشتباه سیستم.

3. فایروال شبکه

یکی دیگر از تجهیزات و راهکارهای امنیت شبکه و اطلاعات، فایروال ها هستند که مانعی بین شبکه داخلی و شبکه های بیرونی مانند اینترنت ایجاد می کنند. آنها ترافیک ورودی و خروجی را کنترل می کنند و تعیین می کنند که آیا به آن ترافیک اجازه عبور داده شود یا با استفاده از مجموعه ای از قوانین از پیش تعریف شده، آن را مسدود کنند. فایروال ها می توانند سخت افزاری یا نرم افزاری باشند. انواع مختلفی از فایروال وجود دارد:

_ فایروال های فیلترینگ بسته: هر بسته ای را که دریافت می کند با مجموعه ای از معیارهای از پیش تعیین شده مقایسه کرده و اگر بسته ها را به عنوان یک تهدید بالقوه درک کند آنها را مسدود می کند. این نوع اصلی فایروال است.

_ دروازه های سطح مدار: این سیستم ها به عنوان یکی از تجهیزات و راهکارهای امنیت شبکه و اطلاعات، بر دست دادن TCP نظارت می کنند، روشی برای ایجاد اتصال که به مشتری و سرور نیاز دارد تا بسته های تأیید را قبل از شروع ارتباط داده مبادله کنند. آنها از این دست دادن برای تعیین قانونی بودن روند استفاده می کنند.

_ فایروال های بازرسی Stateful: این فایروال ها هر بسته را ارزیابی می کنند و همچنین بررسی می کنند که آیا بخشی از یک دست دادن، تایید شده TCP است یا خیر.

_ دروازه های سطح برنامه: این دروازه ها فیلتر را در سطح برنامه انجام می دهند و جنبه های فیلتر کردن بسته ها و دروازه های سطح مدار را ترکیب می کنند. به این نوع از تجهیزات و راهکارهای امنیت شبکه و اطلاعات فایروال های پروکسی نیز گفته می شود.

_ فایروال های نسل بعدی: فایروال های نسل بعدی بخشی از فایروال های پیشرفته هستند. آنها ممکن است جنبه های بازرسی حالت، بازرسی بسته و بازرسی بسته عمیق را ترکیب کنند که به جای صرفاً سربرگ، به داده های بسته نگاه می کند.

4. محصولات کنترل دسترسی به شبکه

تجهیزات و راهکارهای امنیت شبکه و اطلاعات در بخش کنترل دسترسی شبکه (NAC) به اطمینان از اینکه کاربران از سیاست های امنیتی پیروی می کنند و از مهاجمان احتمالی جلوگیری می کنند، کمک می کند. آنها می توانند دستگاه های غیرمنطبق را شناسایی کرده و دسترسی آنها را به شبکه مسدود کنند. آنها همچنین می توانند میزان داده هایی را که کاربران فردی به آن دسترسی دارند کنترل کنند یا دستگاه های غیرمنطبق را در قسمت قرنطینه شده شبکه قرار دهند.

محصولات NAC، مدیران شبکه را قادر می سازد تا دستگاه هایی را که به یک شبکه متصل هستند یا می خواهند به آن متصل شوند، نظارت کنند. همچنین امکان مدیریت دسترسی مهمان را فراهم می کند. استفاده از راه حل های NAC به دلیل رواج افزایش سیاست های “دستگاه خود را بیاور” (BYOD) و اینترنت اشیا (IoT) اهمیت بیشتری پیدا کرده است.

5. اطلاعات امنیتی و محصولات مدیریت رویداد

از دیگر تجهیزات و راهکارهای امنیت شبکه و اطلاعات، مدیریت رویداد یا SIEM است که فعالیت را از چندین منبع در سراسر شبکه ردیابی می کند. یک برنامه SIEM می تواند تغییرات عملکرد عادی را تشخیص دهد و بر اساس آن اقدام کند. چنانچه مشکل احتمالی را تشخیص دهد، ممکن است یک هشدار ارسال، اطلاعات اضافی را ثبت و در نهایت سایر برنامه های امنیتی را برای توقف فعالیت مشکوک هدایت کند.

یک سیستم SIEM ممکن است مبتنی بر قوانین باشد یا از یک موتور همبستگی آماری برای تشخیص ناهنجاری ها استفاده کند. برخی از هوش مصنوعی برای بهبود توانایی خود در شناسایی فعالیت های مشکوک در طول زمان استفاده می کنند. نرم افزار SIEM دو مزیت اصلی دارد. این به امنیت سایبری یک نمای کلی از فعالیت شبکه می دهد و همچنین به شناسایی و اقدام در برابر فعالیت های مشکوک کمک می کند.

6. نرم افزار مدیریت دستگاه موبایل

راه حل های مدیریت دستگاه تلفن همراه (MDM)، یکی دیگر از تجهیزات و راهکارهای امنیت شبکه و اطلاعات است. در سال 2016، 71 درصد از کارمندان بیش از دو ساعت در هفته را صرف دسترسی به اطلاعات شرکت در دستگاه های تلفن همراه می کردند. برخی از شرکت ها سیاست های BYOD دارند، در حالی که کارفرمایان، دیگر دستگاه های متعلق به شرکت را ارائه می کنند، اما در هر صورت، شیوع استفاده از دستگاه های تلفن همراه در محل کار رو به افزایش است.

داشتن تعداد زیاد دستگاه های تلفن همراه در شبکه های یک شرکت، خطرات امنیتی را افزایش می دهد و در این بین، تجهیزات و راهکارهای امنیت شبکه و اطلاعات دستگاه تلفن همراه یا MDM می تواند به این امر کمک کند. نرم افزار MDM امکان نظارت و کنترل از راه دور دسترسی دستگاه تلفن همراه به شبکه را فراهم می کند. همچنین کارکنان امنیتی را قادر می سازد تا پیکربندی های امنیتی را از راه دور کنترل، خط مشی ها را اجرا و پچ ها را به دستگاه های تلفن همراه ارسال کنند.

7. محصولات امنیتی برنامه

امنیت باید با استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات به صورت یک ادغام مرکزی در طراحی و استفاده از هر نرم افزاری باشد. امنیت برنامه به سخت افزار، نرم افزار و فرآیندهایی که شرکت ها برای محافظت از برنامه های خود استفاده می کنند، خواه در محل یا در فضای ابری میزبانی شوند، اشاره دارد. ابزارهای امنیتی برنامه ها شامل محصولاتی هستند که نقص های طراحی برنامه ها را شناسایی و رفع، برنامه ها را برای تهدیدات احتمالی اسکن و نقص در برابر حملات لایه برنامه را بررسی می کنند.

برخی از نمونه های تجهیزات و راهکارهای امنیت شبکه و اطلاعات برنامه شامل فایروال های برنامه و همچنین روترهایی که از نمایش آدرس IP رایانه در اینترنت و سیستم های احراز هویت بیومتریک جلوگیری می کنند، می باشد. بسیاری از برنامه ها همچنین دارای اقدامات امنیتی هستند و شما می توانید از طریق فرآیندهایی مانند ایجاد پروفایل های امنیتی برای همه برنامه ها به محافظت از آنها کمک کنید.

8. فناوری های احراز هویت و مجوز

در میان تجهیزات و راهکارهای امنیت شبکه و اطلاعات، ابزارهای احراز هویت، شناسایی تک تک کاربران را امکان پذیر می کنند، در حالی که ابزارهای مجوز، مجوزهای کاربران را برای تکمیل وظایف، مدیریت می کنند. این دو فناوری اغلب برای افزایش امنیت با هم عمل می کنند. احراز هویت ممکن است به یک کاربر نیاز داشته باشد تا نام کاربری و رمز عبور را وارد و کارت را اسکن کند یا از طریق روش هایی مانند اسکن اثر انگشت، تشخیص صدا یا اسکن شبکیه، شناسایی بیومتریک انجام شود.

احراز هویت ممکن است شامل این باشد که سرور گواهینامه ای را به مشتری می دهد که هویت آن را تأیید می کند. تجهیزات و راهکارهای امنیت شبکه و اطلاعات مبتنی بر دایرکتوری مانند Active Directory کاربران را احراز هویت می کنند و از قوانین مجوز برای کنترل مجوزهای دسترسی آنها استفاده می کنند. سایر فناوری ها از روش هایی مانند گواهی های دیجیتال و راه حل های زیرساخت کلید عمومی استفاده می کنند. پروتکل مدیریت شبکه ساده (SNMP) نیز امنیت بیشتری را فراهم می کند.

9. فن آوری های پیشگیری از، از دست دادن داده ها

سازمان هایی که داده های حساس را مدیریت می کنند باید از افتادن آن ها به دست افراد نادرست جلوگیری کنند. تجهیزات و راهکارهای امنیت شبکه و اطلاعات فعال در حوزه پیشگیری از، از دست دادن داده ها (DLP) می توانند به این امر کمک کنند. این فناوری ها به گونه ای طراحی شده اند که از خروج اطلاعات حساس از شبکه سازمان، عمدا یا تصادفی، از طریق ایمیل، پیام فوری، انتقال فایل، فرم های وب سایت و حتی چاپ جلوگیری کنند. در واقع، فناوری های DLP از قوانینی برای شناسایی اطلاعات حساس و انتقال غیرعادی داده ها استفاده می کنند.

10. لوازم امنیتی ایمیل

ایمیل یک تهدید امنیتی پیشرو است و همه سازمان هایی که از ایمیل استفاده می کنند باید اقدامات لازم را برای محافظت از آن انجام دهند. سیستم های ایمیل ناامن، می توانند منجر به آسیب پذیری در برابر فیشینگ، ویروس ها، سرقت هویت و هک شوند. استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات و همچنین رویه ها و سیاست های امنیتی تثبیت شده، می توانند به محافظت از سازمان در برابر تهدیدات مربوط به ایمیل کمک کنند.

برخی از نرم افزارهای ایمیل با اقدامات امنیتی یکپارچه ارائه می شوند. ابزارهای امنیتی ایمیل را می توان در محل یا در فضای ابری میزبانی کرد. ابزارهای امنیتی ایمیل ممکن است بتوانند فرستندگان متقلب را شناسایی و مسدود کنند و از استفاده مهاجمان از دامنه شما جلوگیری کنند. همچنین ممکن است از هر بدافزاری که ممکن است در ایمیل گنجانده شده باشد، محافظت کنند، از جمله فایل هایی که پس از مدتی خاموشی، مخرب می شوند.

11. راه حل های امنیتی وب

بسیاری از تهدیدات در فضای اینترنت پنهان شده اند، حتی در وب سایت های غیر قانونی. تجهیزات و راهکارهای امنیت شبکه و اطلاعات در حوزه وب می توانند سایت های پرخطر و سایر تهدیدهای مبتنی بر وب را مسدود کنند و همچنین سایت های ناشناخته را قبل از اینکه به کاربران اجازه لینک دادن بدهند، آزمایش کنند.

آنها علاوه بر این ممکن است بر فعالیت شبکه نظارت و تهدیدات مبتنی بر وب را شناسایی کنند و آسیب های ناشی از آنها را تعمیر نمایند. ابزارهای امنیتی وب همچنین به کارکنان اجازه می دهد تا آنچه را که در شبکه یک سازمان اتفاق می افتد نظارت و کنترل کنند. از طرفی می توانند در اجرای سیاست های استفاده از وب نیز کمک کنند.

12. شبکه های خصوصی مجازی

استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات همچون شبکه های خصوصی مجازی یا VPN ها، در صورتی که دفاتر شعبه یا کارکنان راه دوری دارید که نیاز به دسترسی به برنامه ها و منابع شرکت دارند، یک اقدام امنیتی ضروری هستند. VPN ها اتصالات رمزگذاری شده از یک دستگاه به یک شبکه یا بین دو شبکه هستند که از طریق اینترنت انجام می شود. آنها تضمین می کنند که داده ها می توانند به طور ایمن منتقل شوند و از استراق سمع افراد غیرمجاز از ترافیک شما جلوگیری می کنند.

VPN ها از فناوری احراز هویت برای تأیید هویت کاربر استفاده می کنند. آنها همچنین ممکن است اطمینان حاصل کنند که دستگاه قبل از اجازه اتصال، الزامات امنیتی را برآورده می کند.

13. ابزارهای تحلیل رفتار

تجهیزات و راهکارهای امنیت شبکه و اطلاعات در حوزه تجزیه و تحلیل رفتاری، یک خط پایه از فعالیت های عادی در سراسر شبکه را ایجاد می کنند و سپس فعالیت های غیرعادی را رصد می کنند. اگر آنها یک ناهنجاری را تشخیص دهند، می توانند هشداری را برای کارکنان امنیتی ارسال کنند و برای متوقف کردن حمله اقدام نمایند. این نوع ابزارها ممکن است از هوش مصنوعی برای کشف فعالیت های غیرعادی استفاده کنند. ابزارهای تجزیه و تحلیل رفتاری برای شناسایی حملاتی که ممکن است اقدامات پیشگیرانه گذشته را از دست داده باشند، مفید هستند.

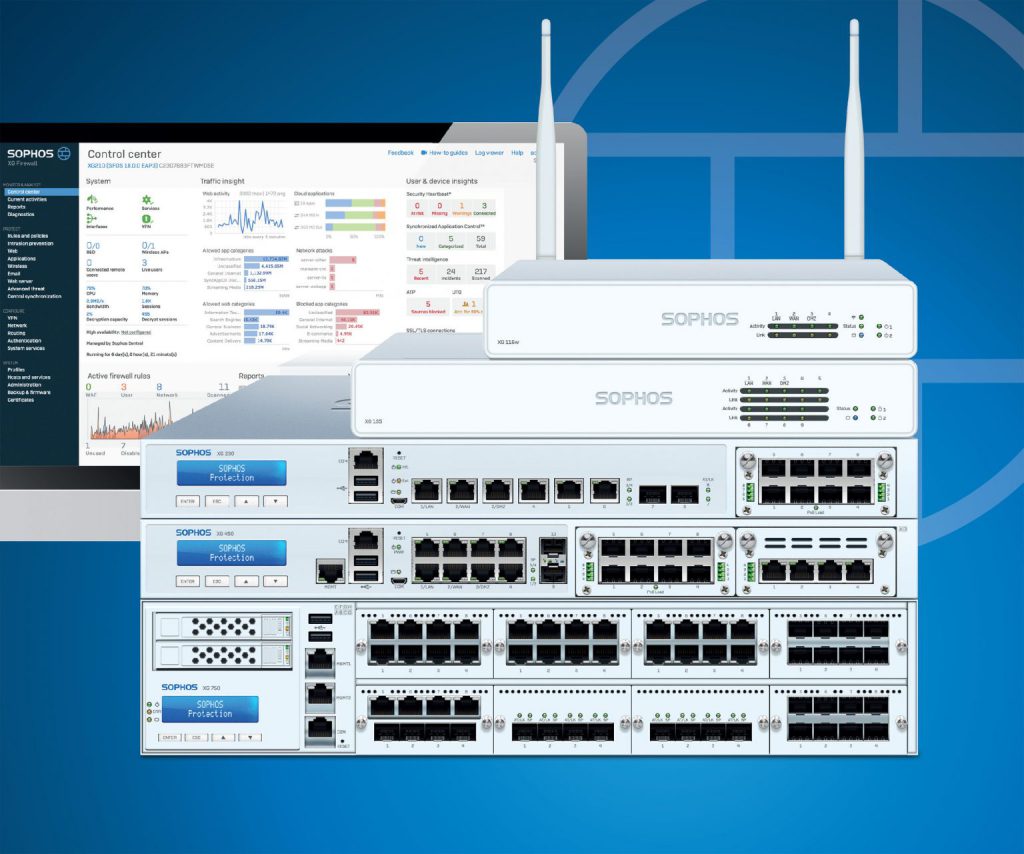

14. لوازم سخت افزاری امنیت شبکه All-in-One

برخی از تجهیزات و راهکارهای امنیت شبکه و اطلاعات چندین ویژگی را در یک دستگاه ترکیب می کنند. گاهی اوقات به این نوع دستگاه ها لوازم سخت افزاری امنیت شبکه نیز گفته می شود. این ابزارها به عنوان یک دروازه امنیتی همه کاره عمل می کنند و ممکن است عملکردهای فایروال شبکه، VPN و روتر را انجام دهند. این تجهیزات برای جلوگیری از ورود تهدیدات به شبکه شما عمل می کنند و می توانند در صورت انجام حمله به شما هشدار دهند.

انواع مختلفی از این دستگاه های همه کاره وجود دارد. یک مثال، Cisco Adaptive Security Appliance 5500 است که امنیت فایروال نسل بعدی و عملکرد VPN را فراهم می کند. Juniper Firewall NetScreen-5GT شامل فایروال نسل بعدی، قابلیت های VPN و حفاظت یکپارچه بدافزار است.

مشاوره فناوری اطلاعات

اتوماسیون کسب و کار

مزایای استفاده از تجهیزات و راهکارهای امنیت شبکه و اطلاعات

تجهیزات و راهکارهای امنیت شبکه و اطلاعات به سازمان ها کمک می کنند تا نه تنها از اطلاعات حساس، بلکه از عملکرد کلی و شهرت خود نیز محافظت نمایند و حتی از حداکثر توانایی خود برای ماندن در تجارت استفاده کنند. توانایی عملیاتی مستمر و شهرت خدشه وارد نشده دو مزیت کلیدی امنیت شبکه موثر است. شرکت هایی که طعمه حملات سایبری می شوند اغلب، خود را از درون فلج می بینند، نمی توانند خدمات ارائه دهند یا به طور مؤثر نیازهای مشتریان را برطرف کنند.

به طور مشابه، شبکه ها نقش عمده ای در فرآیندهای داخلی شرکت ایفا می کنند و زمانی که این شبکه ها فاقد تجهیزات و راهکارهای امنیت شبکه و اطلاعات باشند، مورد حمله قرار می گیرند و ممکن است فرآیندهای آنها متوقف و توانایی سازمان برای انجام تجارت یا حتی از سرگیری عملیات استاندارد مختل شود. اما شاید آسیب رسان تر از آن، تأثیر مخربی باشد که نقض شبکه می تواند بر شهرت کسب و کار شما داشته باشد.

با توجه به موج فزاینده سرقت هویت و سایر خطرات مرتبط با سرقت اطلاعات شخصی، بسیاری از مشتریان در حال حاضر در مورد به اشتراک گذاری داده ها با مشاغل مردد هستند و اگر یک حمله سایبری رخ دهد، بسیاری از این مشتریان احتمالاً به نفع جایگزین های امن تر کنار می روند. خب بالاخره چرا ریسک کنیم؟

عدم به کارگیری تجهیزات و راهکارهای امنیت شبکه و اطلاعات باعث از دست دادن یا خراب شدن داده های با ارزش، همراه با اختلال قابل توجه در خدمات مشتری و فرآیند داخلی شده که این خود منجر به صدمه به شهرت می شود. این صدمه ممکن است مدت ها پس از رفع نقایص همچنان ادامه یابد و حتی کسب و کارهای بزرگ تر و تثبیت شده تر ممکن است نتوانند جایگاه سابق خود را بازیابند.

بنابراین چندان سخت نیست که متوجه شویم در مورد امنیت شبکه چه چیزی در خطر است. از سوی دیگر، ابزارهای قابل اعتماد در تجهیزات و راهکارهای امنیت شبکه و اطلاعات، می توانند به این اطمینان کمک کنند که هنگام وقوع حملات سایبری، تأثیر آن ها حداقل خواهد بود.

مزایای استفاده از تجهیزات تجهیزات و راهکارهای امنیت شبکه و اطلاعات

تجهیزات و راهکارهای امنیت شبکه و اطلاعات به سازمان ها کمک می کنند تا نه تنها از اطلاعات حساس، بلکه از عملکرد کلی و شهرت خود نیز محافظت نمایند و حتی از حداکثر توانایی خود برای ماندن در تجارت استفاده کنند. توانایی عملیاتی مستمر و شهرت خدشه وارد نشده دو مزیت کلیدی امنیت شبکه موثر است. شرکت هایی که طعمه حملات سایبری می شوند اغلب، خود را از درون فلج می بینند، نمی توانند خدمات ارائه دهند یا به طور مؤثر نیازهای مشتریان را برطرف کنند.

به طور مشابه، شبکه ها نقش عمده ای در فرآیندهای داخلی شرکت ایفا می کنند و زمانی که این شبکه ها فاقد تجهیزات و راهکارهای امنیت شبکه و اطلاعات باشند، مورد حمله قرار می گیرند و ممکن است فرآیندهای آنها متوقف و توانایی سازمان برای انجام تجارت یا حتی از سرگیری عملیات استاندارد مختل شود. اما شاید آسیب رسان تر از آن، تأثیر مخربی باشد که نقض شبکه می تواند بر شهرت کسب و کار شما داشته باشد.

با توجه به موج فزاینده سرقت هویت و سایر خطرات مرتبط با سرقت اطلاعات شخصی، بسیاری از مشتریان در حال حاضر در مورد به اشتراک گذاری داده ها با مشاغل مردد هستند و اگر یک حمله سایبری رخ دهد، بسیاری از این مشتریان احتمالاً به نفع جایگزین های امن تر کنار می روند. خب بالاخره چرا ریسک کنیم؟

عدم به کارگیری تجهیزات و راهکارهای امنیت شبکه و اطلاعات باعث از دست دادن یا خراب شدن داده های با ارزش، همراه با اختلال قابل توجه در خدمات مشتری و فرآیند داخلی شده که این خود منجر به صدمه به شهرت می شود. این صدمه ممکن است مدت ها پس از رفع نقایص همچنان ادامه یابد و حتی کسب و کارهای بزرگ تر و تثبیت شده تر ممکن است نتوانند جایگاه سابق خود را بازیابند. بنابراین چندان سخت نیست که متوجه شویم در مورد امنیت شبکه چه چیزی در خطر است.

از سوی دیگر، ابزارهای قابل اعتماد در تجهیزات و راهکارهای امنیت شبکه و اطلاعات، می توانند به این اطمینان کمک کنند که هنگام وقوع حملات سایبری، تأثیر آن ها حداقل خواهد بود.

محصولات و خدمات امنیتی ضرورت کسب و کار شما

در عرضه و خدمات جهانی، موجودی گسترده ای از تجهیزات امنیت اطلاعات ارائه شده، شامل بسیاری از محصولات از برندهای برتر داریم. مرکز پشتیبانی انفورماتیک، با ارائه تجهیزات دقیق و راه حل های موثر در ایجاد امنیت شبکه و اطلاعات، به شما کمک می کند تا همواره در جایگاهی قابل اطمینان برای مشتریان خود قرار داشته باشید. علاوه بر این، ما خدمات فناوری اطلاعات مدیریت شده از جمله تعمیر و نگهداری شخص ثالث، نظارت بر شبکه و مدیریت چرخه حیات را ارائه می دهیم.

حفاظت از اطلاعات شرکت شما و ایمن نگه داشتن داده های سازمانی و مشتری برای قدرت و رشد شرکت شما اساسی است. نقض داده ها چه در کوتاه مدت و چه در بلندمدت برای تجارت مضر است. کارایی شرکت و مدیریت داده ها دست به دست هم می دهد و مدیریت امن اطلاعات مشتری، شهرت شرکت شما را دست نخورده نگه می دارد.